Serangan Juicejacking: Ancaman Siber di Balik Pengisian Daya Perangkat

22-Jan-2026

Serangan Juicejacking: Ancaman Siber di Balik Pengisian Daya Perangkat

Pendahuluan

Perkembangan teknologi mobile telah menjadikan smartphone, tablet, dan perangkat portabel lainnya sebagai bagian tak terpisahkan dari kehidupan sehari-hari. Ketergantungan tinggi terhadap perangkat ini juga meningkatkan kebutuhan akan pengisian daya baterai, terutama di ruang publik seperti bandara, stasiun, pusat perbelanjaan, hotel, dan kafe. Banyak fasilitas umum kini menyediakan charging station atau port USB gratis untuk kenyamanan pengguna. Namun, di balik kemudahan tersebut tersembunyi ancaman siber yang dikenal sebagai juicejacking. Serangan juicejacking memanfaatkan port pengisian daya USB untuk mencuri data atau menyusupkan malware ke perangkat korban. Ancaman ini sering kali tidak disadari pengguna karena terlihat seperti aktivitas pengisian daya biasa.

Pengertian Serangan Juicejacking

Juicejacking adalah teknik serangan siber yang mengeksploitasi koneksi USB untuk tujuan jahat. Berbeda dengan adaptor listrik biasa yang hanya mengalirkan daya, kabel USB memiliki dua fungsi utama, yaitu mengalirkan daya (power) dan mentransfer data (data communication). Pada serangan juicejacking, port USB atau kabel pengisian telah dimodifikasi sehingga tidak hanya mengisi daya, tetapi juga memungkinkan pertukaran data tanpa sepengetahuan pengguna.

Ketika perangkat korban terhubung, penyerang dapat mengakses data sensitif, menyalin file, memata-matai aktivitas, atau menginstal malware secara diam-diam. Dalam beberapa kasus, perangkat bahkan dapat dikendalikan dari jarak jauh setelah terinfeksi.

Cara Kerja Serangan Juicejacking

Serangan juicejacking bekerja dengan memanfaatkan kepercayaan pengguna terhadap fasilitas pengisian daya publik. Penyerang dapat memodifikasi charging station dengan menambahkan komponen tersembunyi seperti komputer mini atau mikrokontroler. Alternatif lainnya adalah menggunakan kabel USB berbahaya yang tampak normal tetapi memiliki chip tertanam di dalamnya.

Saat korban menghubungkan perangkat, sistem operasi akan mendeteksi koneksi USB. Jika konfigurasi keamanan longgar atau pengguna memberikan izin tanpa disadari, perangkat akan membuka akses data. Dari titik ini, penyerang dapat menjalankan berbagai aksi berbahaya, mulai dari pencurian kontak, pesan, foto, hingga kredensial login.

Jenis-Jenis Serangan Juicejacking

Serangan juicejacking dapat dibedakan ke dalam beberapa jenis. Pertama adalah data theft, yaitu pencurian data langsung dari perangkat korban. Penyerang menyalin file, database aplikasi, atau informasi pribadi yang tersimpan di perangkat.

Kedua adalah malware injection, di mana penyerang menginstal perangkat lunak berbahaya seperti spyware, keylogger, atau backdoor. Malware ini memungkinkan penyerang memantau aktivitas korban bahkan setelah perangkat dilepaskan dari port USB.

Ketiga adalah device manipulation, yaitu serangan yang memodifikasi konfigurasi sistem, mengaktifkan mode debugging, atau menurunkan tingkat keamanan perangkat. Hal ini membuka peluang serangan lanjutan di masa depan.

Dampak Serangan Juicejacking

Dampak serangan juicejacking sangat beragam dan berpotensi serius. Bagi individu, serangan ini dapat menyebabkan kebocoran data pribadi, pencurian identitas, dan kerugian finansial. Informasi sensitif seperti kata sandi, data perbankan, dan akun media sosial dapat disalahgunakan oleh pihak yang tidak bertanggung jawab.

Bagi organisasi, terutama jika perangkat yang terinfeksi digunakan untuk mengakses sistem internal, juicejacking dapat menjadi pintu masuk ke jaringan perusahaan. Hal ini berpotensi memicu kebocoran data berskala besar, pelanggaran kepatuhan, serta kerusakan reputasi. Dalam konteks keamanan nasional, serangan semacam ini bahkan dapat dimanfaatkan untuk spionase digital.

Perkembangan dan Contoh Kasus

Konsep juicejacking pertama kali dikenal luas sekitar tahun 2011 ketika para peneliti keamanan mendemonstrasikan bagaimana port USB publik dapat disalahgunakan. Sejak itu, berbagai varian serangan terus berkembang seiring dengan kemajuan teknologi perangkat keras dan perangkat lunak.

Beberapa laporan keamanan menunjukkan bahwa penyerang mulai menggunakan kabel USB cerdas yang dilengkapi kemampuan jaringan nirkabel. Kabel ini memungkinkan penyerang mengakses perangkat korban dari jarak jauh tanpa harus berada di dekat lokasi pengisian. Ancaman ini membuat juicejacking semakin sulit dideteksi oleh pengguna awam.

Faktor Kerentanan Pengguna

Kerentanan utama dalam serangan juicejacking adalah faktor manusia. Banyak pengguna tidak menyadari bahwa kabel USB bukan sekadar alat pengisi daya. Kebiasaan menggunakan port USB publik tanpa perlindungan tambahan menjadi celah keamanan yang besar.

Selain itu, beberapa sistem operasi atau perangkat lama memiliki pengaturan keamanan yang kurang ketat. Pengguna juga sering kali mengabaikan peringatan sistem atau memberikan izin akses data secara otomatis demi kenyamanan. Kombinasi faktor-faktor ini meningkatkan risiko keberhasilan serangan juicejacking.

Strategi Pencegahan dan Mitigasi

Pencegahan serangan juicejacking memerlukan kesadaran dan langkah pengamanan yang tepat. Salah satu cara paling efektif adalah menghindari penggunaan port USB publik dan membawa adaptor listrik sendiri. Dengan adaptor tersebut, perangkat hanya menerima daya dari stop kontak tanpa koneksi data.

Alternatif lainnya adalah menggunakan USB data blocker atau USB condom, yaitu perangkat kecil yang memutus jalur data pada koneksi USB sehingga hanya daya yang mengalir. Selain itu, pengguna disarankan untuk selalu mengunci perangkat, memperbarui sistem operasi, dan menonaktifkan mode transfer data otomatis.

Bagi organisasi, kebijakan keamanan perangkat mobile (mobile device security policy) sangat penting. Edukasi karyawan tentang risiko juicejacking dan penerapan solusi keamanan seperti mobile device management (MDM) dapat membantu mengurangi potensi serangan.

Peran Edukasi dan Kesadaran Keamanan

Edukasi pengguna merupakan kunci utama dalam menghadapi serangan juicejacking. Ancaman ini tidak selalu dapat dicegah hanya dengan teknologi, tetapi juga membutuhkan perubahan perilaku. Kampanye kesadaran keamanan siber dapat membantu pengguna memahami risiko penggunaan fasilitas publik yang tampak aman.

Dengan meningkatnya mobilitas dan ketergantungan pada perangkat digital, kesadaran terhadap ancaman seperti juicejacking menjadi semakin penting. Pengguna yang waspada dan teredukasi akan lebih mampu melindungi data dan privasinya dari serangan siber.

Kesimpulan

Serangan juicejacking merupakan ancaman siber yang memanfaatkan kebutuhan dasar pengguna akan pengisian daya perangkat. Dengan mengeksploitasi koneksi USB, penyerang dapat mencuri data, menyebarkan malware, dan mengendalikan perangkat korban tanpa disadari. Ancaman ini semakin relevan di era mobilitas tinggi dan penggunaan perangkat digital yang masif.

Untuk menghadapi serangan juicejacking, diperlukan kombinasi antara teknologi pengamanan, kebijakan yang tepat, dan peningkatan kesadaran pengguna. Dengan langkah pencegahan yang sederhana namun efektif, risiko juicejacking dapat diminimalkan. Pemahaman yang baik terhadap ancaman ini akan membantu individu dan organisasi menjaga keamanan data serta privasi di tengah lingkungan digital yang semakin kompleks.

Daftar Pustaka

-

Becher, M., Freiling, F. C., Hoffmann, J., Holz, T., Uellenbeck, S., & Wolf, C. (2011). “Mobile Security Catching Up? Revealing the Nuts and Bolts of the Security of Mobile Devices.” IEEE Symposium on Security and Privacy.

-

NIST. (2022). Mobile Device Security. National Institute of Standards and Technology.

-

OWASP. (2023). Mobile Top 10 Security Risks. Open Web Application Security Project.

-

Krebs, B. (2013). “Public USB Chargers Can Be Used to Hack Your Phone.” Krebs on Security.

-

ENISA. (2021). Threat Landscape for Mobile Devices. European Union Agency for Cybersecurity.

-

Symantec. (2022). Mobile Threat Defense Report.

-

USB Implementers Forum. (2020). USB Security Best Practices.

Recent news

19-Jan-2026

Related news

22-Jan-2026

326 View

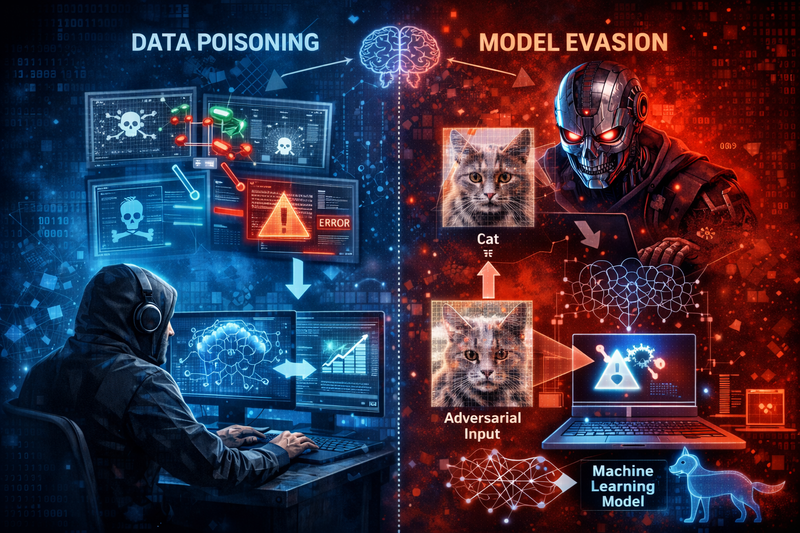

Pendahuluan Pemanfaatan kecerdasan buatan (Artificial Intelligence/AI) dan machine learning (ML)...

22-Jan-2026

326 View

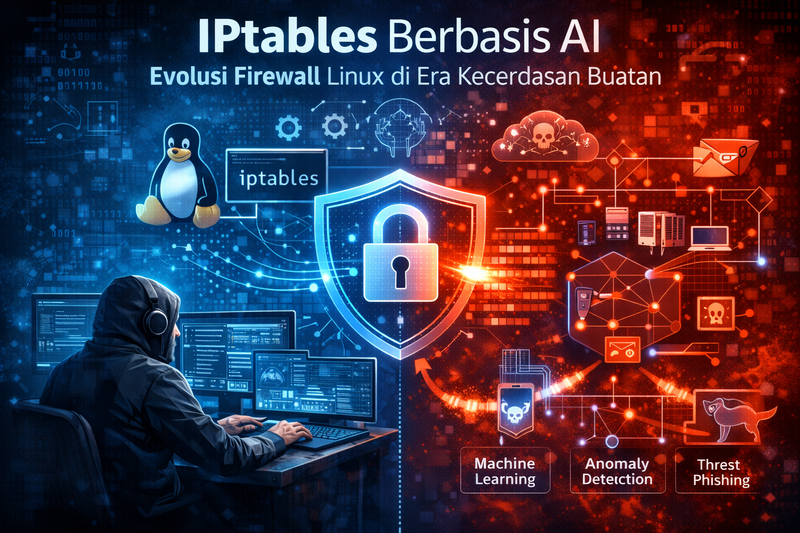

Pendahuluan Keamanan jaringan merupakan aspek fundamental dalam pengelolaan sistem informasi...

22-Jan-2026

326 View

Pendahuluan Perkembangan teknologi kecerdasan buatan (Artificial Intelligence/AI) telah membawa...

326 View