Serangan BOGON dalam Keamanan Jaringan Komputer

19-Jan-2026

Serangan BOGON dalam Keamanan Jaringan Komputer

Dalam dunia keamanan jaringan komputer, istilah BOGON sering muncul ketika membahas lalu lintas jaringan yang mencurigakan atau tidak sah. Serangan BOGON merupakan salah satu bentuk ancaman siber yang memanfaatkan alamat IP yang seharusnya tidak pernah muncul di internet publik, namun justru digunakan untuk aktivitas berbahaya seperti pemindaian, spoofing, hingga serangan Distributed Denial of Service (DDoS).

Pengertian BOGON

Secara umum, BOGON adalah paket data atau alamat IP yang berasal dari ruang alamat IP yang belum dialokasikan, bersifat privat, atau dicadangkan untuk keperluan khusus. Contohnya adalah alamat IP privat seperti 10.0.0.0/8, 192.168.0.0/16, serta alamat loopback 127.0.0.0/8. Selain itu, BOGON juga mencakup alamat IP yang sudah ditarik kembali atau belum secara resmi didistribusikan oleh organisasi pengelola IP seperti IANA dan Regional Internet Registry (RIR).

Dalam kondisi normal, alamat-alamat ini tidak seharusnya terlihat pada jaringan internet global. Oleh karena itu, kemunculannya sering menjadi indikasi adanya aktivitas mencurigakan atau kesalahan konfigurasi jaringan.

Cara Kerja Serangan BOGON

Serangan BOGON biasanya dilakukan dengan memalsukan (spoofing) alamat IP sumber menggunakan alamat BOGON. Teknik ini bertujuan untuk menyamarkan identitas penyerang, menyulitkan proses pelacakan, serta mengecoh sistem keamanan jaringan. Penyerang dapat mengirimkan paket-paket data dengan IP sumber BOGON ke server target, sehingga server tersebut memproses trafik yang sebenarnya tidak valid.

Dalam beberapa kasus, lalu lintas BOGON juga digunakan sebagai bagian dari serangan DDoS, di mana ribuan hingga jutaan paket palsu dikirimkan secara bersamaan untuk membanjiri bandwidth atau sumber daya server. Karena alamat IP-nya tidak valid, pemblokiran berbasis IP sering kali menjadi tidak efektif jika sistem keamanan tidak memiliki mekanisme penyaringan BOGON.

Dampak Serangan BOGON

Dampak serangan BOGON cukup beragam tergantung pada skala dan tujuan serangan. Dampak yang paling umum adalah penurunan kinerja jaringan, meningkatnya latensi, hingga terjadinya downtime layanan. Pada jaringan berskala besar seperti data center atau penyedia layanan internet (ISP), lalu lintas BOGON dapat membebani router dan firewall jika tidak difilter dengan baik.

Selain itu, serangan BOGON juga dapat digunakan sebagai bagian dari tahap awal serangan yang lebih kompleks, seperti reconnaissance atau probing, untuk mengidentifikasi celah keamanan pada sistem target.

Deteksi dan Pencegahan Serangan BOGON

Pencegahan serangan BOGON sebenarnya relatif efektif jika dilakukan dengan konfigurasi yang tepat. Salah satu langkah utama adalah menerapkan BOGON filtering pada router, firewall, atau perangkat keamanan jaringan lainnya. Filtering ini bertujuan untuk menolak paket data yang berasal dari alamat IP yang tidak valid atau tidak seharusnya muncul di internet publik.

Organisasi juga disarankan untuk secara rutin memperbarui daftar BOGON IP berdasarkan data resmi dari IANA atau RIR seperti APNIC, ARIN, dan RIPE NCC. Selain itu, penggunaan sistem Intrusion Detection System (IDS) dan Intrusion Prevention System (IPS) dapat membantu mendeteksi pola lalu lintas abnormal yang mengindikasikan serangan BOGON.

Penerapan ingress filtering dan egress filtering sesuai dengan rekomendasi BCP 38 juga menjadi praktik terbaik untuk mencegah pemalsuan alamat IP, baik dari dalam maupun luar jaringan.

Kesimpulan

Serangan BOGON merupakan ancaman nyata dalam keamanan jaringan yang memanfaatkan alamat IP tidak sah untuk melakukan berbagai aktivitas berbahaya. Meskipun konsepnya tergolong sederhana, dampaknya bisa signifikan apabila tidak ditangani dengan baik. Dengan penerapan filtering yang tepat, pemantauan lalu lintas jaringan secara berkelanjutan, serta kesadaran akan pentingnya konfigurasi keamanan, serangan BOGON dapat diminimalkan secara efektif. Oleh karena itu, pemahaman tentang BOGON menjadi bagian penting dalam strategi pertahanan jaringan modern.

Recent news

19-Jan-2026

Related news

19-Jan-2026

184 View

Pendahuluan Perkembangan teknologi mobile telah menjadikan smartphone, tablet, dan perangkat...

19-Jan-2026

184 View

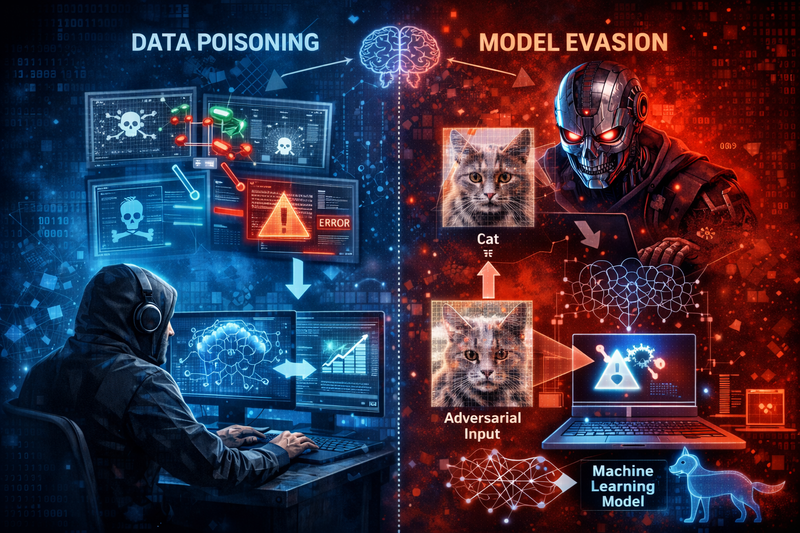

Pendahuluan Pemanfaatan kecerdasan buatan (Artificial Intelligence/AI) dan machine learning (ML)...

19-Jan-2026

184 View

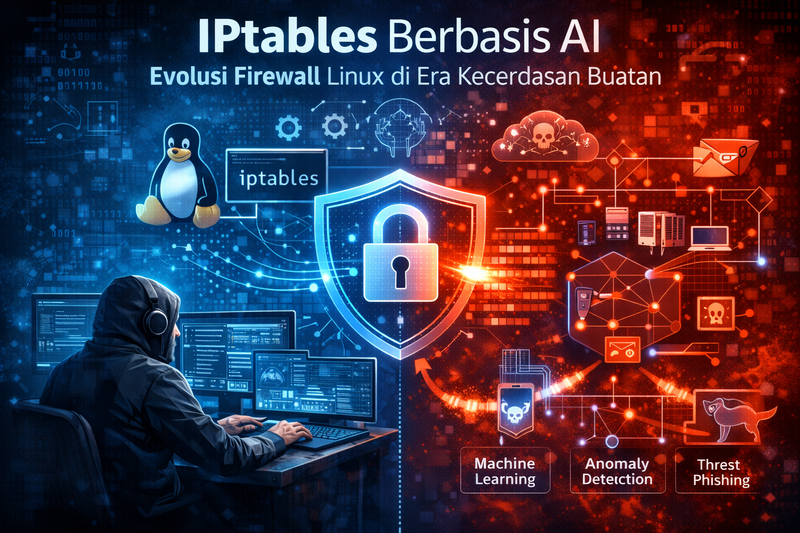

Pendahuluan Keamanan jaringan merupakan aspek fundamental dalam pengelolaan sistem informasi...

184 View